Rakoon

Rakoon

Rakoon

Rakoon

Reconhecimento automatizado de ativos, subdomínios e vulnerabilidades. Uma pipeline modular que orquestra as melhores ferramentas open source de segurança ofensiva.

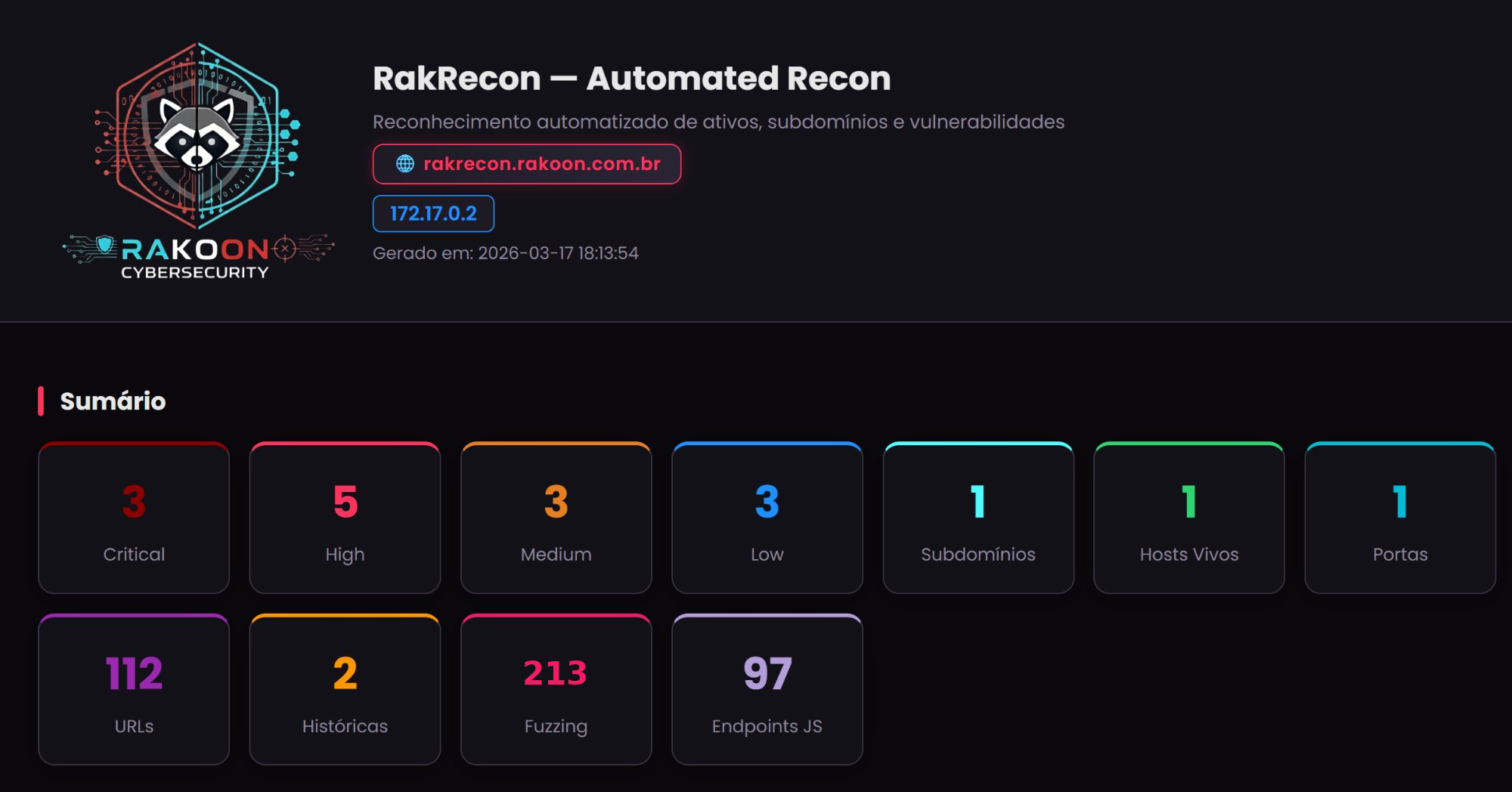

RakRecon é uma ferramenta de reconhecimento automatizado desenvolvida pela Rakoon CyberSec. Ele orquestra múltiplas ferramentas de segurança ofensiva em uma única pipeline modular e configurável, gerando relatórios detalhados em HTML com todos os dados coletados.

Flexibilidade total: cada tarefa da pipeline é independente. Você decide quais módulos executar — do subdomain enumeration ao fuzzing de endpoints — sem precisar rodar todo o processo. Isso significa que nem todos os campos do relatório serão preenchidos em toda execução. Só aparecem dados das tarefas que você habilitou.

Cada módulo de reconhecimento é independente. Execute somente as tarefas que precisar, economizando tempo e recursos.

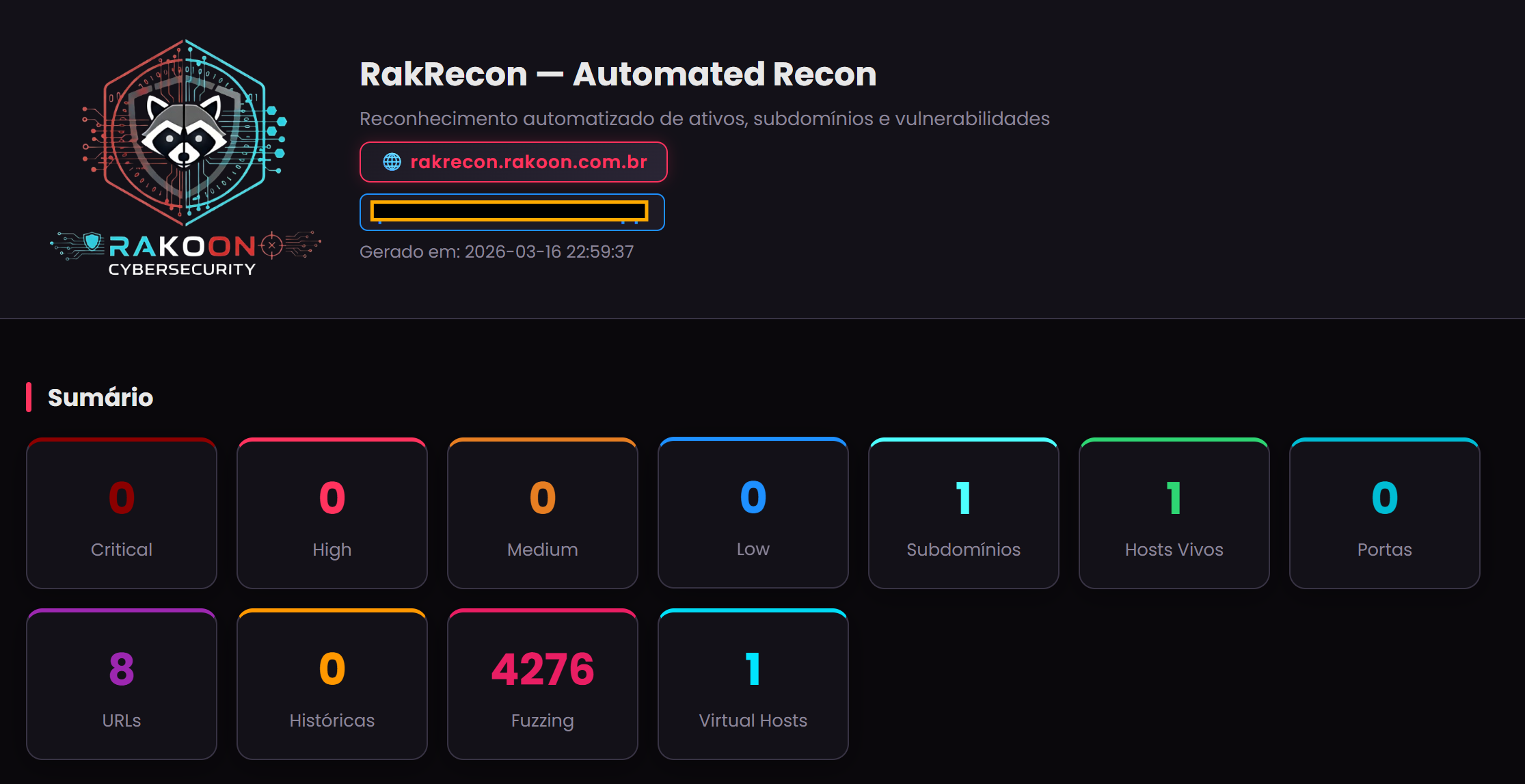

Gera relatórios visuais completos com dashboard de resumo, tabelas de vulnerabilidades, listas de URLs e muito mais.

Integra ferramentas amplamente usadas na comunidade: subfinder, httpx, nuclei, katana, ffuf, naabu e outras.

Todos os resultados são salvos em JSON para fácil ingestão em outras plataformas ou análisis posteriores.

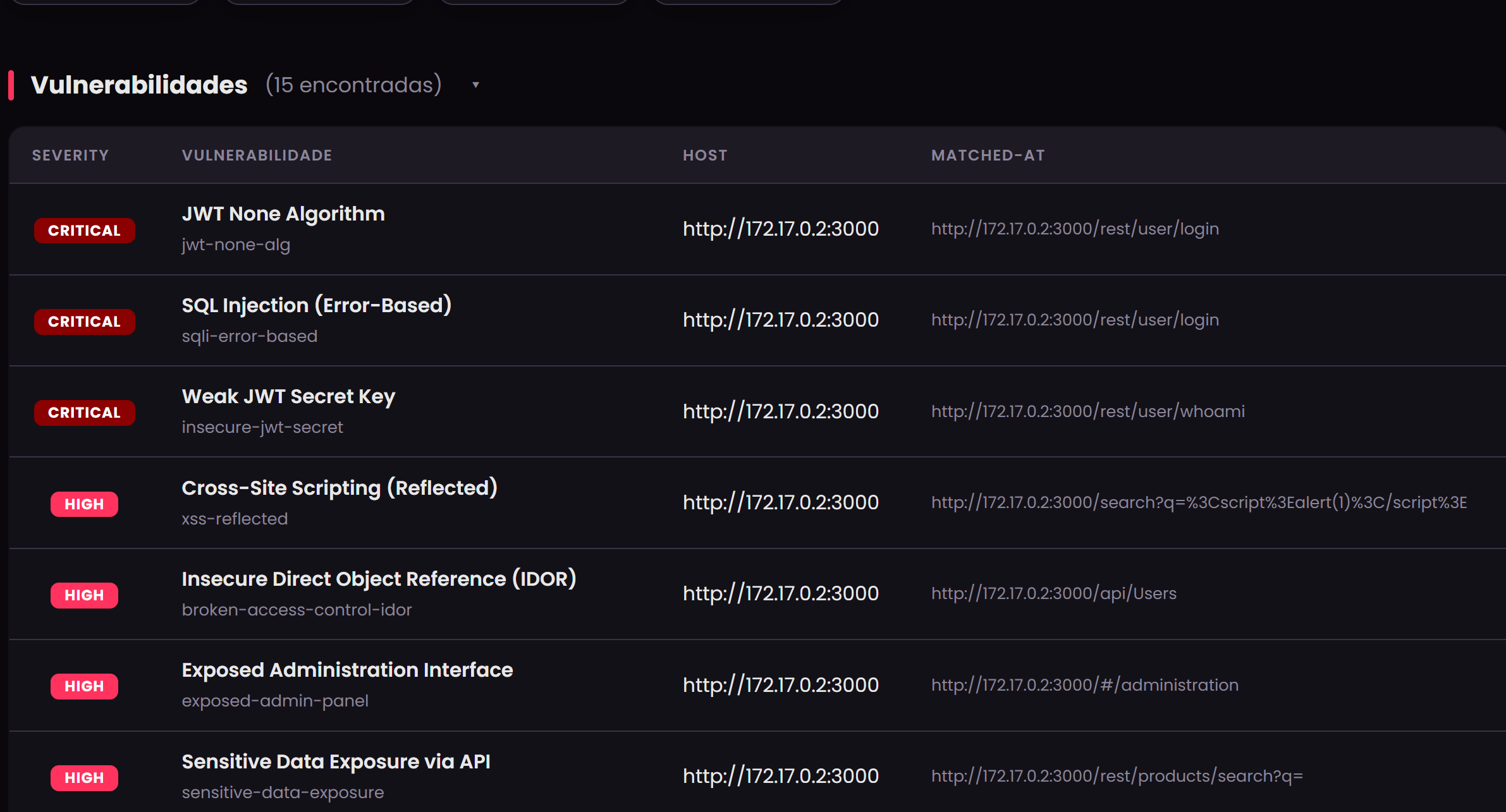

Usa o Nuclei com templates atualizados para identificar vulnerabilidades críticas, altas, médias e baixas automaticamente.

Port scanning com naabu, resolução de hosts vivos, detecção de virtual hosts e fingerprinting de tecnologias.

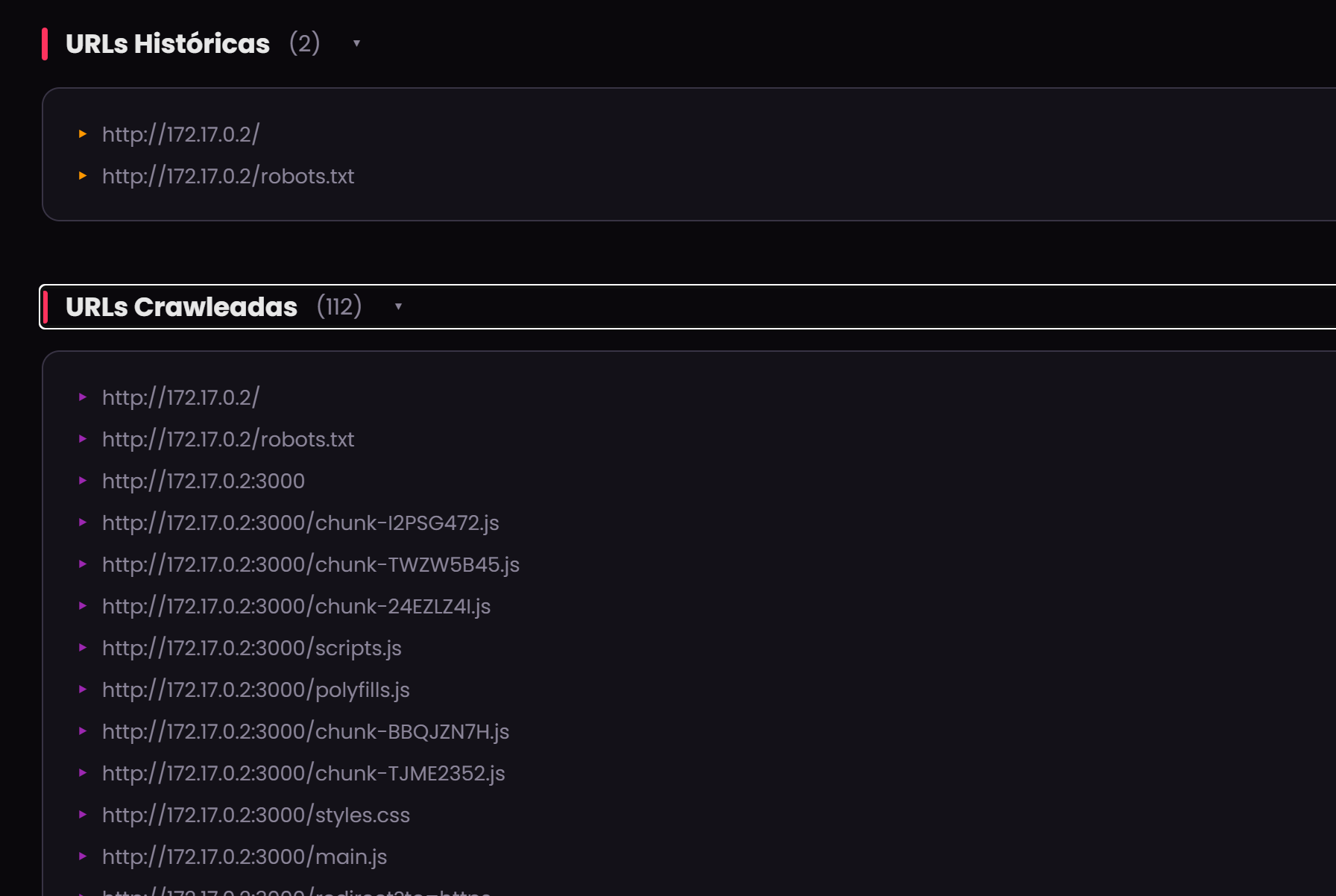

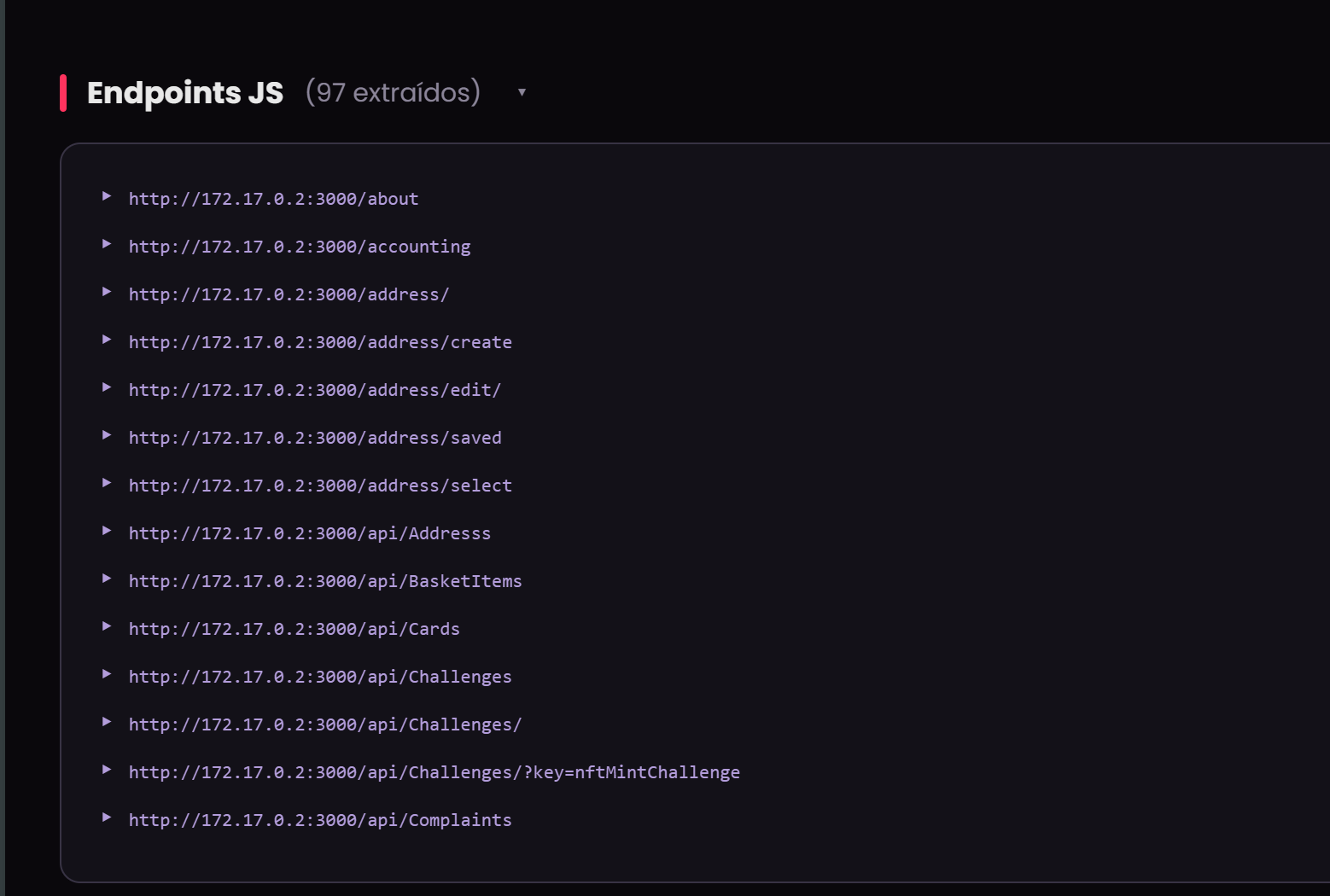

Capturas reais de relatórios gerados pelo RakRecon em ambientes de teste controlados.

O RakRecon executa cada etapa em sequência, alimentando as próximas com os dados coletados.

Após a execução das tarefas selecionadas, o RakRecon agrega todos os JSONs gerados e produz um único relatório HTML independente — sem dependências externas — fácil de compartilhar com a equipe ou cliente. O relatório inclui dashboard de métricas, tabelas com filtros por severidade, listas expansíveis e toda a rastreabilidade de cada encontrado.

Cada tarefa é opcional e independente. Habilite somente o que precisa para cada engajamento.

Descoberta passiva e ativa de subdomínios usando subfinder com múltiplas fontes de dados.

Resolução e validação de todos os subdomínios encontrados, filtrando wildcards e falsos positivos.

Varredura de portas com naabu para identificar serviços expostos nos hosts descobertos.

Detecção de hosts HTTP/HTTPS vivos com fingerprinting de tecnologias, status codes e títulos.

Extração de URLs do histórico da Wayback Machine para descobrir endpoints antigos e arquivos.

Rastreamento ativo das aplicações web com katana para descobrir todos os endpoints acessíveis.

Análise de arquivos JavaScript para extrair rotas de API e endpoints ocultos com linkfinder.

Brute-force de caminhos e arquivos não linkados com ffuf e wordlists otimizadas.

Enumeração de virtual hosts configurados no mesmo IP através de fuzzing de cabeçalho Host.

Detecção automática de vulnerabilidades com nuclei usando templates atualizados para CVEs e misconfigurations.

Uso responsável: O RakRecon é uma ferramenta para uso exclusivo em ambientes onde você possui autorização explícita. É destinada a pentesters, bug bounty hunters e equipes de segurança em engajamentos autorizados. O uso não autorizado contra sistemas de terceiros é ilegal e antiético.

Cada tarefa gera arquivos de saída organizados. Ao final, um relatório HTML consolida tudo.

Acesse a documentação técnica completa com arquitetura, configuração e exemplos de uso.